最佳实践:2000+企业共享办公,构建“不断网、好管控”的园区智网

在企业数字化转型进程中,传统的“围墙式”安全正面临巨大挑战。特别是对于超大规模的科技孵化器或高密办公园区,网络运维往往会陷入碎片化配置、策略不一致、用户体验差以及“黑盒化”运维的泥潭。

今天,我们以某国家级科创大楼真实案例为背景,深度剖析星融元园区智网如何通过技术创新,解决高密多租户场景下的准入难题,这其中的技术关键即为: Asteria Security Engine (ASE 安全认证引擎)。

案例背景:43 层科创大楼里的“高密多租户挑战”

该科技中心大楼总计 43 层,入驻企业超过 2,000 家,支撑着 10,000 多名员工及数万台终端的日常办公。物理架构上,该项目部署了核心/汇聚层交换机、30 余台 PoE 接入交换机以及 550 台无线 AP。

在这种环境下,园区物业和 IT 团队面临三个核心痛点:

- 极度复杂的逻辑隔离: 2,000 多家初创企业共享一套物理网络,必须确保各企业内网数据互不干扰。

- 高频流动的漫游需求: 员工在不同楼层、会议室间频繁移动,要求网络具备毫秒级的无感切换能力 。

- 访客管理的碎片化: 每日大量访客入驻,传统的密码分发模式效率低下,急需高效的自助准入手段,让临时访客快速、自助地接入网络。

挑战一:2k+ 企业如何实现“一企一策”?

传统方案中,每增加一个 VLAN 或修改策略,都需要登录数十台设备手动操作,极易出错且难以实现“同人不同权”。

ASE 解决方案:动态授权与全局编排

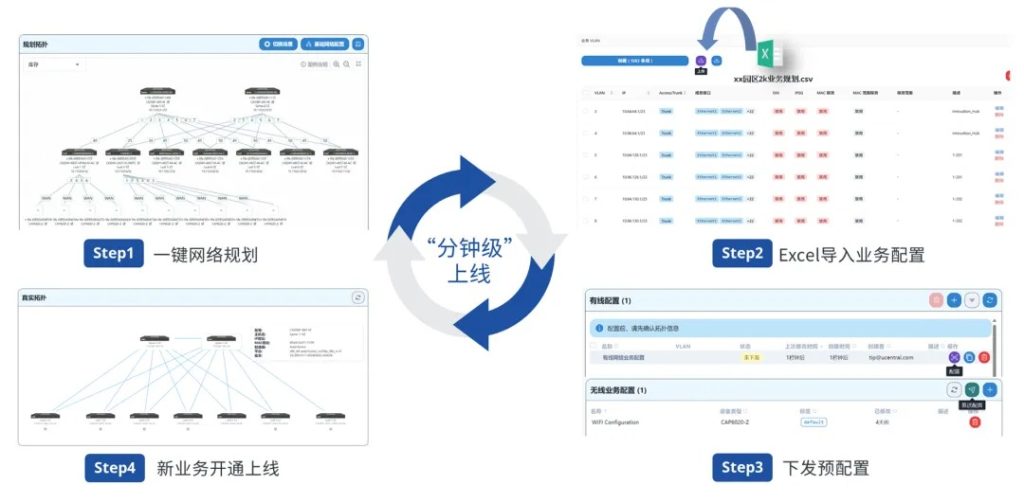

星融元 ASE 安全认证引擎并非孤立的服务器,而是深度集成在 Asteria Campus Controller 网络控制平台中。通过统一配置入口,管理员无需逐台登录设备,所有认证规则均在 Web 界面完成并实时同步全网。

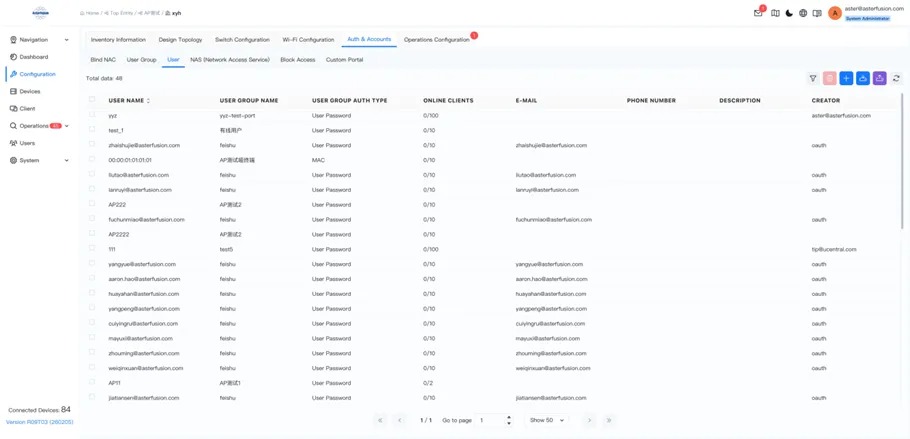

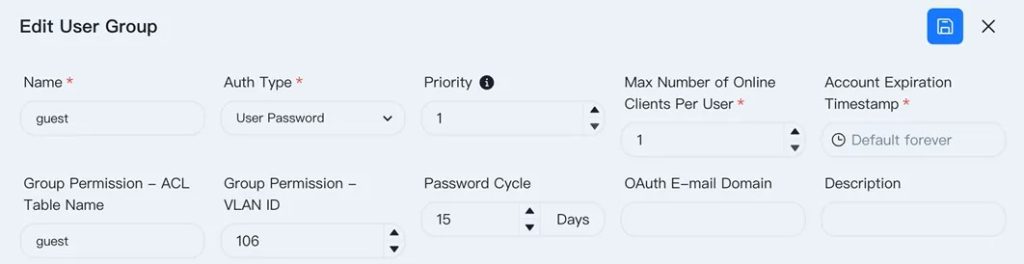

- 身份映射: ASE 通过“用户组”功能,将 2,000+ 入驻企业映射为独立的策略实体,支持一键批量开通业务。

- 动态 VLAN 下发: 利用其核心的动态授权能力,无论入驻企业员工在何处接入(有线或无线),ASE 在识别身份后会通过 RADIUS 协议自动下发“企业专属 VLAN” 。这实现了“网络随人走,权限自动对齐”,确保了严密的二层逻辑隔离。

挑战二:终端如何实现“无感接入和漫游”?

传统方案下,员工在园区内移动时,常因 SSID 切换或认证超时 需要重新认证登录,体验极差 。

ASE 解决方案:MAC 优先认证/ 状态保持

1. 无感接入:MAC优先/状态保留 (Session Persistence) 机制简言之是优先以 MAC 地址去匹配已有记录完成终端认证。以员工接入为例,只需首次登录成功,ASE 记录到其 MAC 地址、状态及授权属性等信息,后续接入则会转为无感认证;同时系统也可结合终端厂商型号信息验证、漫游异常检测等方式触发告警,及时向管理员提示仿冒接入风险。

无感漫游:在设定的 Session 保持周期内,接入设备会通过 MAB(MAC 地址绕过认证)询问 ASE ,ASE 匹配现有 Session 后直接下发授权。由此,只要是认证通过的员工终端,后续在电梯、会议室跨 AP 移动时,MAC 状态都会自动匹配,无需再次进行802.1x或 Portal 认证,轻松实现毫秒级切换,零丢包的无感漫游体验。

挑战三:海量终端如何“自助式认证入网”?

传统方式下访客接入认证流程繁琐,大型企业园区网络环境依靠 IT 部门手动分发密码不仅低效,还存在安全隐患。

ASE 解决方案:自助式认证与自定义 Portal 页面

为了平衡安全与访客体验,本项目最终采用 802.1x + Portal 的混合认证模式,上文的 MAC 优先机制同样适用于802.1x 和 Portal 方式,用户再次接入时,无需重复输入用户名和密码,即可实现自动入网。

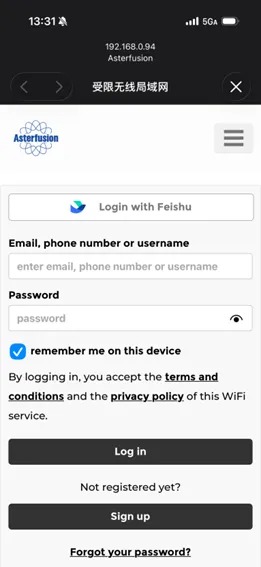

访客端采用Portal方式

访客终端发出接入请求,将重定向到 Portal 界面,通过手机验证码自助接入,并被自动划入隔离的“外网 VLAN”,确保核心生产网的安全。

原理简介:

首次接入时,ASE 在 RADIUS 数据库中检索终端的 MAC 信息终端,未检索到记录则会先被分配到 Guest VLAN,让终端获取仅可访问认证服务器的IP地址。该租约极短,仅供完成登录流程。

待用户完成登录所需步骤,ASE 记录其身份信息并强制终端下线重连,刷新网络授权状态;终端再次连接则触发 MAC 认证,正常分配到访客VLAN和网段,获取长租约IP地址,完成接入。

员工端采用 802.1x 方式

现有方案结合 AP 可支持 WPA 企业级、WPA2 企业级(EAP-TLS)、WPA3 企业级(EAP-TLS)、WPA3-192 企业级(EAP-TLS)等多种高强度的 802.1x 认证,配合上述提及的 MAC 优先/Session 保持技术,后续在电梯、会议室跨 AP 漫游时,MAC 状态自动匹配,无需复杂配置即可获得无缝漫游体验。

原理简介:

ASE 作为决策大脑,会对 AP 发出的接入请求进行双重校验,检查其来源AP的IP地址和共享密钥是否在白名单,而后根据用户组管理预设的策略,校验用户名/密码(PEAP/MSCHAPv2)或客户端证书(EAP-TLS),根据用户身份下发VLAN 编号或 ACL 规则(Filter-ID),AP 接收指令后,将该无线连接实时挂载到对应业务 VLAN。

自定义Portal界面

在 Portal 认证场景下,登录页面往往是访客接入网络的第一印象。ASE(ACC Security Engine)在控制器端提供了直观、灵活的页面定制功能,让“品牌化准入”变得触手可及。

管理员通过 ASE 的“零代码配置”功能(无需编写 HTML/CSS 代码),上传企业 Logo 和欢迎语,快速定制 Portal 页面 ,实时修改欢迎语与操作说明文字。

基于 OAuth 的 Portal 登录

对于有需求将常见现代化办公软件(如飞书、钉钉等应用)与无线接入集成使用的客户,ASE 安全引擎同样支持基于 OAuth 的 Portal 登录 :企业员工也可通过已有第三方办公软件的授权直接完成无线接入,无需输入一套复杂的密码,也能确保企业身份权限的全局一致性。

具体实现流程大体如下:ASE 引导用户重定向至 Portal 登录界面(Logto托管),从第三方平台授权获得终端用户在企业组织中的办公身份,完成认证后开始绑定权限,ASE 下发动态 VLAN 或 Filter-ID,确保不同企业的员工进入各自的企业网络(不同企业之间相互隔离),并匹配到已设定的用户策略,再放行该终端的网络接入。

挑战四:故障排查如何摆脱“黑盒化”?

当用户反馈“连不上网”时,网络管理员以往需要 SSH 登录多台设备翻阅日志,故障定位往往耗时数小时。

ASE 解决方案:全生命周期会话洞察

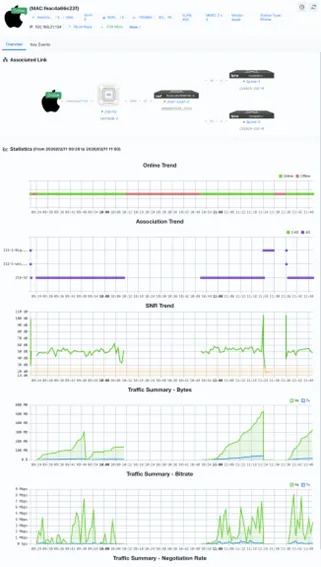

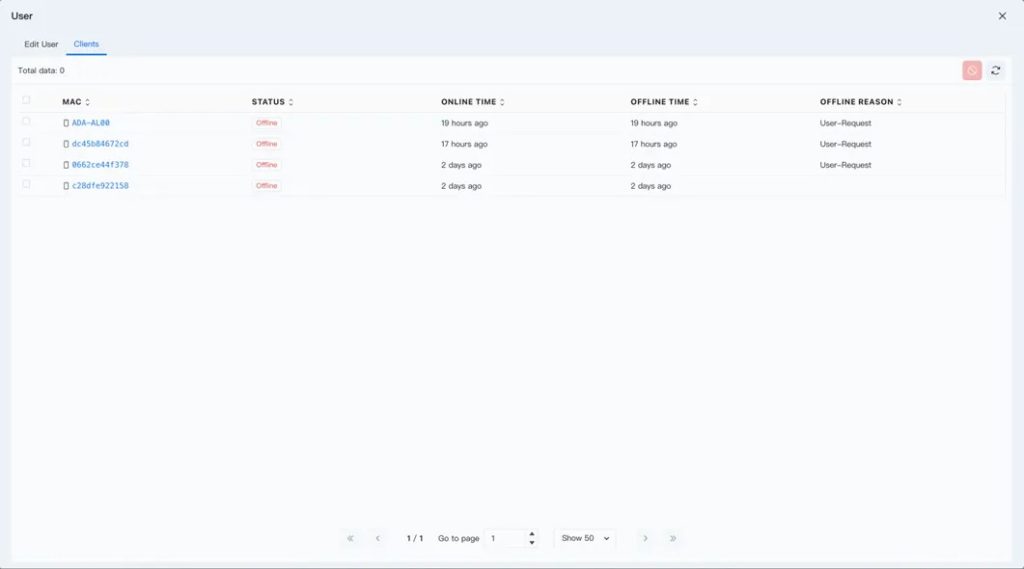

终端管理视角:相比传统 AAA 系统只告诉你“通不通”的问题,ACC 控制器的统一视图下提供了详尽的终端视角——管理员可以实时掌握清楚掌握每个账户名下挂载了几个终端、分别接入了哪台设备的哪个端口/SSID,每一台终端的上线时间与下线时间以及流量趋势,为安全审计和网络资产规划提供第一手真实数据。

离线原因溯源: 管理后台不只显示“离线”,而是精准展示各种下线原因(如认证超时、信号强度低触发踢出、手动强制下线等),让用户状态有迹可循。

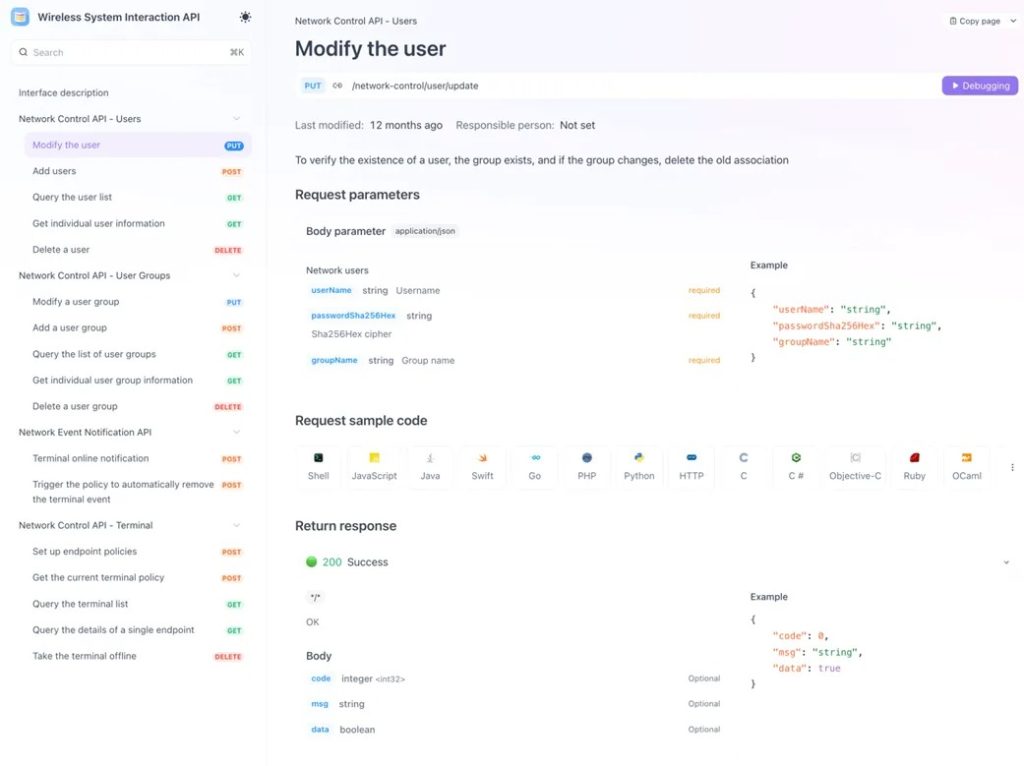

进阶能力:API 驱动的物联生态集成

在该案例中,园区物业方利用了 ASE 丰富的 RESTful API,将 ASE 与已有的租户管理系统联动,实现了自动化运维。

API划分为四大模块:用户管理、用户组(角色)管理、网络事件通知以及终端管控。同时,我们为开发人员提供了多编程语言的SDK与代码模板,旨在大幅降低集成门槛,帮助用户快速、高效地完成对接与开发工作。

自动同步: 当新企业入驻或员工离职时,物业系统自动调用接口在 ASE 中同步账号状态,无需人工二次干预。

数据可视化呈现: 通过 API 实现大楼整网流量展示、在线状态监控及离线原因溯源,可为楼宇的智能化运营提供数据支撑。